树莓派-穷人的硬件黑客工具(翻译)

0x00 介绍

本文将介绍如何使用Raspberry Pi完成SPI、I2C、JTAG/SWD和JTAGenum通信,这里我将使用Raspberry Pi Zero,因为它足够便宜和小。

0x01 设置树莓派

在本节开始之前,我建议你先开启你的树莓派并从树莓派配置选项中启用SPI、I2C、GPIO功能,你可一参考这个链接完成设置。

本文将介绍如何使用Raspberry Pi完成SPI、I2C、JTAG/SWD和JTAGenum通信,这里我将使用Raspberry Pi Zero,因为它足够便宜和小。

在本节开始之前,我建议你先开启你的树莓派并从树莓派配置选项中启用SPI、I2C、GPIO功能,你可一参考这个链接完成设置。

本文是“物联网安全”系列的一部分。如果您还没有阅读本系列之前的博客(第 1 - 7 部分),我建议您先阅读它们,除非您已经熟悉这些概念并且只想阅读当前主题。

物联网安全 - 第 1 部分(101 - 物联网介绍和架构)

物联网安全 - 第 8 部分(软件定义无线电简介)本系列的前一篇博客。

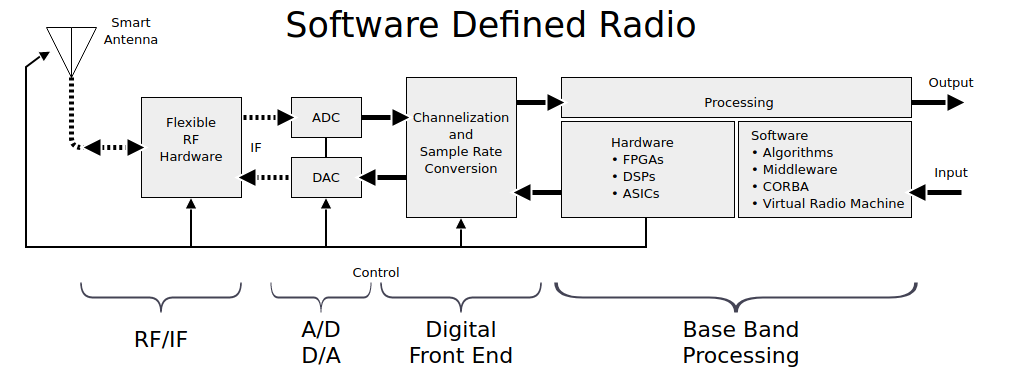

这篇博客将是上一篇博客的延续。在此,我们将研究一些可用的软件 SDR 工具。我们还将定义一种关于如何处理 RF 目标的方法。

本文是“物联网安全”系列的一部分。如果您还没有阅读本系列之前的博客(第 1 - 7 部分),我建议您先阅读它们,除非您已经熟悉这些概念并且只想阅读当前主题。

物联网安全 - 第 1 部分(101 - 物联网介绍和架构)

物联网安全 - 第 7 部分(对 IoT 固件进行逆向工程)本系列的前一篇博客。

本文是“物联网安全”系列的一部分。如果您还没有阅读本系列之前的文章(第 1 部分到第 6 部分),我强烈建议您先阅读它们,除非您已经熟悉这些概念并且只想阅读当前主题。

物联网安全 - 第 1 部分(101 - 物联网介绍和架构)

物联网安全 - 第 6 部分 (ZigBee 安全 - 101)本系列上一篇博客。

固件是物联网设备的软件部分。构建功能性物联网固件涉及许多技术,有许多厂商为这些技术的开发做出贡献,如 Cisco、Linux、Wind River 等。在这篇文章中,当我说固件时,我将主要是指设备的软件组件。固件具有不同的复杂性,从驱动功能较弱的微型微控制器的裸机固件到基于微处理器的成熟操作系统,如 Linux。后者用于更复杂的设备,如路由器、电视等。

该博客是“物联网安全”系列的一部分。如果您还没有阅读本系列之前的博客(第 1-4 部分),我建议您先阅读它们,除非您已经熟悉这些概念并且只想阅读当前主题。

物联网安全 - 第 1 部分(101 - 物联网介绍和架构)

物联网安全 - 第 4 部分(蓝牙低能耗)

在这篇博客中,我们将详细讨论 ZigBee 规范和 ZigBee 协议架构。下一篇博客将介绍 ZigBee 协议的安全架构以及 ZigBee 设备和网络中存在的安全问题。

该博客是“物联网安全”系列的一部分。如果您还没有阅读本系列之前的博客(第 1 部分到第 5 部分),我强烈建议您先阅读它们,除非您已经熟悉这些概念并且只想阅读当前主题。

物联网安全 - 第 1 部分(101 - 物联网介绍和架构)

物联网安全 – 第 5 部分(ZigBee 协议 - 101)

在本文中,我们将讨论 ZigBee 协议的安全架构以及 ZigBee 设备和网络中存在的安全问题。

如果您还没有看我们的物联网安全系列的第 1 部分到第 3 部分,我建议您先阅读它们,除非您已经熟悉 IoT 的基础知识。上一篇博客的链接——物联网安全——第 3 部分。

蓝牙一直是一个流行词,因为人们希望他们的所有设备都是智能的,这意味着您可以不需要线缆就可以跨设备控制其他设备。蓝牙已经进入市场十多年了。如果您是千禧一代,您可能会使用过那些带有蓝牙功能的经典诺基亚手机。蓝牙是由爱立信发明的,随后其他厂商也开始使用蓝牙。不久之后,主要终端厂商一起都创建了一个名为蓝牙特别兴趣小组- SIG的联盟,该联盟管理制定蓝牙标准以及不同版本之间的互操作性。

我们不打算谈论蓝牙。蓝牙本身就是一个庞大的协议栈,它们的规范大约有2000 多页。在本博客中,我将仅介绍更为著名的 BLE 蓝牙低功耗。

如果您还没有阅读我们的 IoT 安全博客系列的第 1 部分和第 2 部分,我建议您先阅读它们,除非您已经熟悉基础知识并且只想阅读 IoT 十大漏洞。

说到十大漏洞,我们首先想到的是OWASP。为什么不呢,毕竟他们是定义 Web 和移动应用 10 大漏洞的先驱。我是 OWASP 的粉丝,这仅仅是因为 OWASP 社区多年来为定义应用程序安全问题、为行业提供免费教程和开源工具以减轻风险和漏洞所做的工作。您很有可能没有听说过 OWASP 或从他们的网站上阅读过内容,但是如果您没有,我强烈建议您访问他们的网站 https://www.owasp.org

OWASP 还启动了物联网安全计划,社区定义了物联网攻击面和物联网前 10 大漏洞,以及Web和移动设备10大漏洞。他们的方向是正确的,很快它就会成为学习物联网安全内容的绝佳场所。

欢迎!我希望您已经阅读了之前的博客文章物联网安全 - 第 1 部分,如果没有,希望你阅读它以了解物联网和物联网架构的含义。现在我们将开始进入安全领域,并尝试定义一种方法来理解和创建结构化流程来执行物联网的安全研究或渗透测试。

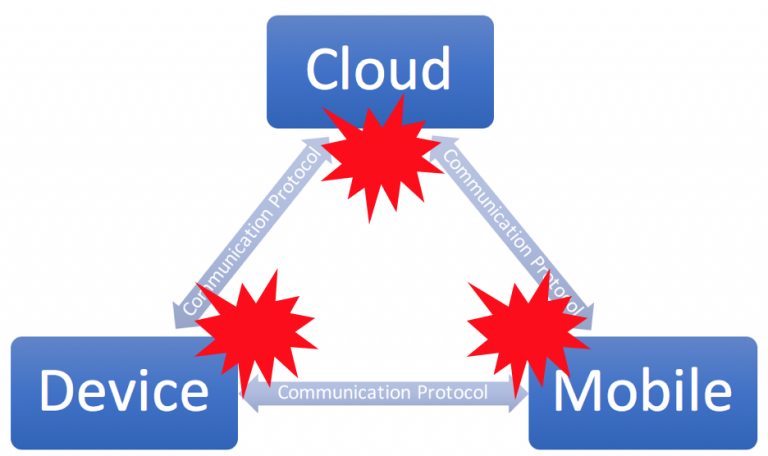

如果我们查看上一篇文章中定义的架构,现在我们可以轻松的对物联网进行拆分并尝试为每个组件单独定义攻击面,然后将它们组合起来以创建整个物联网生态系统攻击面。我称其为 IoT 生态系统而不是 IoT 产品,因为它确实是一个由不同组件相互通信并解决特定现实世界问题的生态系统。下面将继续定义物联网生态系统的攻击面,并详细讨论每个组件的攻击面。按组件的攻击面可以将物联网组件攻击面分为三个或四个(如果我们将通信作为攻击面),主要攻击面如下:

最近,我收到了一些对物联网安全感兴趣的人的问题,询问从哪里开始物联网安全研究,因此,我决定做一组有关物联网安全的文章,以帮助想要进入物联网安全、物联网渗透测试和漏洞利用领域的研究人员。

对于安全研究人员而言,每项新技术和复杂技术的问题都可能是不知道从哪里开始以及如何、从哪里进行攻击。这是一个非常常见的问题,并且有一个通用的解决方案,即对技术进行分解为多个部分并单独学习每个部分。这个过程可以让你掌握了每个部分的知识,并引导你专注于其中的最有趣的部分。如果你都读到这里,我会假设你会坚持继续学习。所以,不要拖延,让我们开始吧:)。

注意:

应用或者进程获取的权限应该按照最小权限原则赋予,只授予执行各自功能最小权限。授予不需要的权限可能回导致权限滥用,同时权限提升也是检测恶意代码的一个重要指标。

大多数计算机系统被设计为供多个用户使用。权限是指允许用户做什么。常见权限包括查看和编辑文件、修改系统文件等。权限提升是指用户获得他们无权获得的权限。这些权限可用于删除文件、查看隐私信息或安装恶意程序(如病毒)。它通常发生在系统存在允许绕过系统安全机制漏洞时,或者系统设计假设存在缺陷时。

权限提升是利用操作系统或软件应用程序中的错误、设计缺陷或配置疏忽来获得应用程序或用户保护的资源的更高访问权限的行为。结果是应用程序拥有比执行未经授权操作的开发人员或系统管理员预期更多的权限。

虽然根据统计大部分公司使用的更多的是 Windows 客户端程序,但在考虑到公司的网络安全时,Linux 特权升级攻击则是需要应对的更大的威胁。公司的关键基础设施,例如 Web 服务器、数据库、防火墙等,很可能运行在 Linux 操作系统。对这些关键基础设施的损害有可能严重破坏组织的运营。此外,物联网 (IoT) 和嵌入式系统在工作场所变得无处不在,从而增加了恶意黑客的潜在目标数量。鉴于 Linux 设备在工作场所的流行,公司应该加强和保护这些设备。

本文已被看雪智能设备版本设置为精华文章:https://bbs.pediy.com/thread-266803.htm

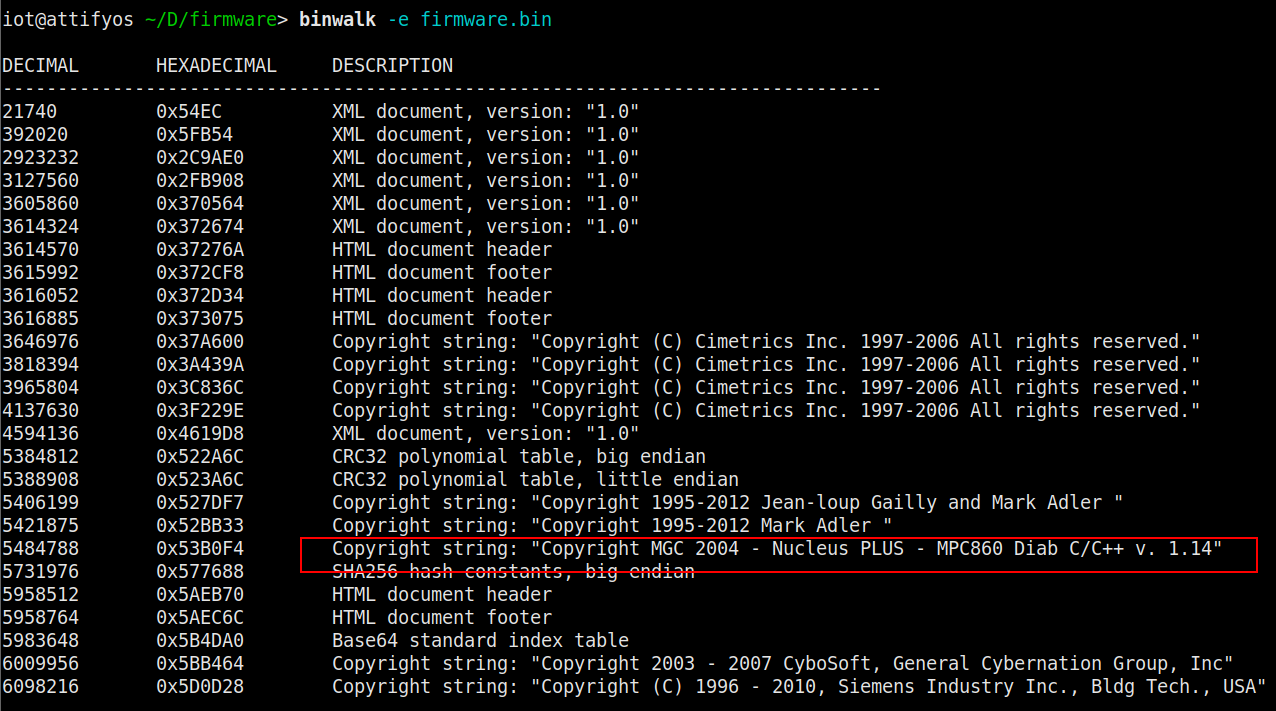

获取到一个设备的固件,有6M,基本没在网上找到对该固件进行分析的文章,因此决定按照固件分析的一般思路对该固件进行逆向分析,实践学习下。主要用到的工具binwalk、ida pro 7.5、ghidra。首先使用binwalk获取固件基础信息,首先看下能不能提取出文件来: